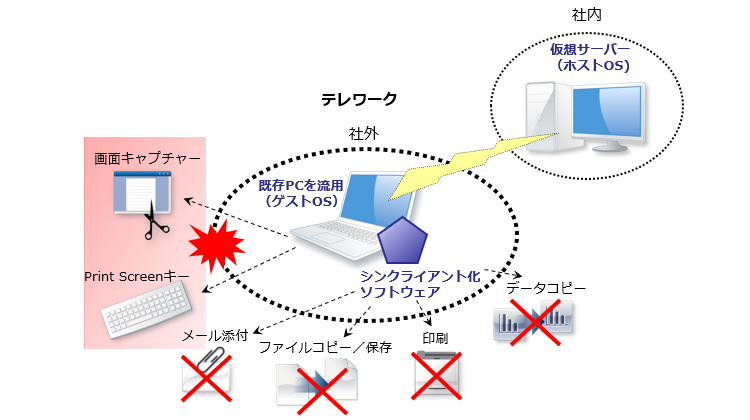

【課題】テレワーク時に顧客情報を画面キャプチャーされるリスクがある

働き方改革の一環で、会社がテレワークを導入することになりました。コストカットのため、既存PCをシンクライアント化し、リモートで会社の仮想化サーバーを利用します。シンクライアントPCでデータのコピーや保存などは禁止できますが、利用画面のキャプチャーができてしまう点が懸案でした。顧客情報を扱うため、厳密な情報流出対策が求められています。

【選定ポイント】シンクライアント化ソフトとの競合しないこと

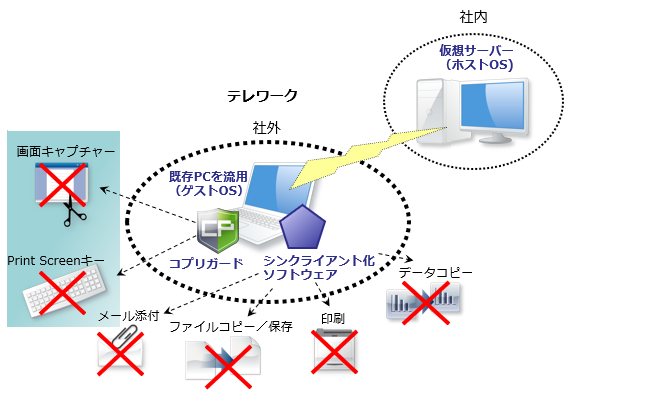

選定ポイントは、社外のシンクライアントPCから、社内の仮想サーバーへリモートアクセスするときの画面キャプチャー禁止の要件を満たせること。

また、クライアント内では、シンクライアント化ソフトウェアとの共存になるため、機能的に競合しないか、またその検証が可能かどうか、が重要でした。

【決定ポイント】要件どおりに画面キャプチャーを禁止できたこと

シンクライアント専用PCを購入して運用するより、既存PCを流用してシンクライアント化する方がコストカットできるが、この場合の問題となる、画面に表示された顧客情報のプリントスクリーンやキャプチャーができてしまう点を、コプリガードを組み合わせることで解決できたことが決定ポイントです。

検証時に懸案をクリアし、相互補完の構成でセキュリティレベルをアップ

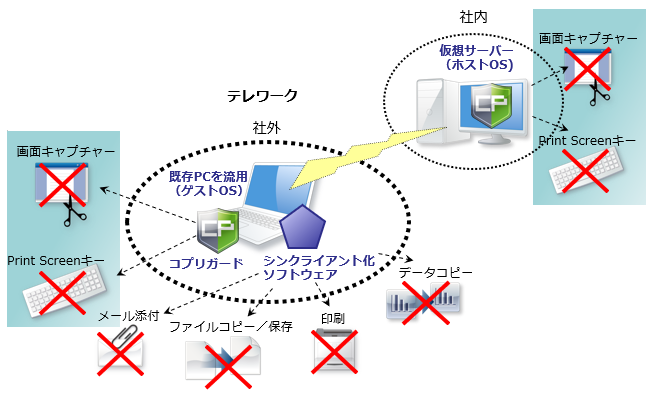

コプリガードの画面キャプチャー防止の仕組みとして、キャプチャーソフトで画面キャプチャーすると保護対象のウインドウ部分が白くなり保護されます。リモートツールの一部も画面キャプチャーで画面を転送する仕組みのため、検証時にシンクライアントPCからリモートツールでサーバーへアクセスすると、シンクライアントPC画面が保護されてしまい使えませんでした。そこで、問題と認識されてしまうリモートサーバープロセスをキャプチャー除外対象として設定することで、現象解決できました。

画面キャプチャーの防止では、ゲスト側(シンクライアント)だけを想定していましたが、サーバーホスト側(仮想環境下のWindows OS)にもコプリガードを導入することで、特権IDを持つ内部からの画面キャプチャーも防止でき、よりセキュリティレベルを上げることができました。

他に考えられる情報漏洩シーンとして、意図的にシンクライアント側でコプリガードをインストールしなかったり、別PCからサーバーへアクセスされた場合に、情報流出するリスクがあります。この問題解決のために、別アプリケーションでコプリガードの起動を監視し、コプリガードが起動していない場合は仮想化サーバーの必要アプリケーションを利用できないよう制御する方法を採用しました。

それぞれを補完しあうソフトを総合的に使うことで、コスト的にも、当社に最適なセキュリティ対策を選択できました。

※記載された製品名または社名は、各社の商標または登録商標です